六翼天使的逆袭!羿龙II X6处理器测试

▲ 5.CPU内嵌的防病毒技术:AMD率先推出

CPU内嵌的防病毒技术是一种硬件防病毒技术,与操作系统相配合,可以防范大部分针对缓冲区溢出(Buffer overrun)漏洞的攻击(大部分是病毒)。AMD的防病毒技术是EVP(Ehanced Virus Protection),Intel的防病毒技术是EDB(Excute Disable Bit),但不管叫什么,它们的原理都是大同小异的。严格来说,目前各个CPU厂商在CPU内部集成的防病毒技术不能称之为“硬件防毒”。首先,无论是Intel的EDB还是AMD的EVP,它们都是采用硬软结合的方式工作的,都必须搭配相关的操作系统和软件才能实现;其次,EDB和EVP都是为了防止因为内存缓冲区溢出而导致系统或应用软件崩溃的,而这内存缓冲区溢出有可能是恶意代码(病毒)所为,也有可能是应用程序设计的缺陷所致(无意识的),因此我们将其称之为“防缓冲区溢出攻击”更为恰当些。

但防毒芯片的最初应用,是AMD和微软联合宣布的,WindowsXP SP2补丁将开启AMD64处理器中的Enhanced Virus Protection(增强病毒防护)技术。AMD的Enhanced Virus Protection安全技术将与微软SP2中的Data Execution Prevention技术相结合,可以监测出已知的病毒,尤其对那些缓冲区溢出病毒以及传播速度快的病毒有很好的抑制效果。

AMD Enhanced Virus Protection技术是通过在转换物理地址和逻辑地址的“page translation table”中增加新的比特位(NX bit)来实现。是一项当初内嵌AMDAthlon(速龙)64台式电脑和移动电脑处理器中的硬件功能。通过结合Windows XP SP2中的数据执行预防技术,可识别特定的恶意代码(尤其是执行缓存溢出攻击的代码)并且防止它们在整个系统中自我复制和扩散。

而作为竞争对手而言,Intel的防病毒芯片技术EDB,虽然效果一样,但却晚了几个月才出现,所以说AMD是率先推出防病毒芯片的厂商。

▲ 6.断Intel后路:AMD宣布下代架构新指令集:SSE5

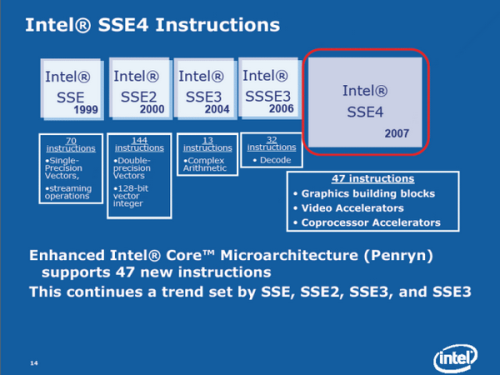

英特尔公司今年4月发布了SSE4指令集,而时隔不到半年,AMD近期又给Intel来了个意外“惊喜“,突然宣布了基于x86架构的扩展指令集“SSE5”,并计划配备在K10之后的下一代“Bulldozer”核心架构中,去年已经推出实际产品,这在当时让人们对于AMD未来处理器的有了更大的信心,由于之前业界接受比较广泛的还是Intel的SSE系列指令集,AMD的3DNow!指令集应用比较少。所以一直以来AMD在指令集方面都只上跟随在英特尔之后,这次终于尝到了领跑的感觉。

从Core到Penryn再到Nehalem,Intel的工作重点之一便是不断升级的SSE4指令集,而AMD则直接拿出了SSE5,竞争对手直指同样定于2009年登场的Intel 45nm工艺全新架构Nehalem。当然我们知道,从SSE到SSE4都是Intel制定的,AMD虽然有对应功能的指令集但名称均有所不同,而这次突然命名为SSE5,无疑是断了Intel的“后路”,双方是否会因此惹出争议甚至对簿公堂还很难说。

|

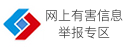

SSE5支持SSE4a,但未必完整支持SSE4 |

AMD表示,SSE5指令集的使命之一是增强高性能计算应用,并充分发挥多核心、多媒体的并行优势。SSE5将把以往只存在于高性能特殊架构里的功能引入到x86平台中,以此最大化每条指令的输出能力,并增强代码库。SSE5是128-bit指令集,一共有170条指令,其中基础指令64条,新增的最重要的有两条:

首先是“三操作数指令”(3-Operand Instructions)。x86指令以往只能处理双操作数,而SSE5会提高到三操作数,达到RISC架构的水平,从而把多个简单的指令集整合到更高效的一个单独指令中,提高执行效率。然后是“熔合乘法累积”(Fused Multiply Accumulate,FMACxx)。该技术可以把乘法和其他算法结合起来,保证之用一条指令就能完成迭代运算,从而简化代码、提高效率,适用于真实图形着色、快速照相渲染、空间化音频、复向量(矢量)数学等场合。除此之外还有整数乘法累积指令(IMAC,IMADC)、置换与条件移动指令、向量比较与测试指令、精度控制舍入与变换指令等等。

SSE5是第一个非Intel团队提出来的SSE管理模式,也说明AMD迫切希望摆脱跟跑困境,重新体验领跑的感觉。虽然当时K10才刚刚接任,但AMD方面已经开始筹划新的管理革命了,而这一次,SSE5确实也将带来更多新的东西……

关注我们